فهم جدار الحماية ووظيفته وكيف يعمل جدار الحماية على شبكة الكمبيوتر

في عصر الإنترنت هذا الذي يزداد تعقيدًا ، في كل مرةيمكن توصيل أجهزة الكمبيوتر بأجهزة الكمبيوتر الأخرى بسهولة. تبادل الملفات أو المستندات غير محدود بشكل متزايد ويمكن لأي شخص القيام به. بالطبع هذا له تأثير إيجابي مصحوب أيضًا بتأثير سلبي.

على الجانب الإيجابي ، يتم تسهيل الناس بشكل متزايدمشاركة المستندات المختلفة المطلوبة. لكن السلبية ، لا يشاركها الجميع بالنوايا الحسنة. يحاول البعض مهاجمة أجهزة الكمبيوتر مثل المتسللين ، والتجسس (التجسس) على بعض أجهزة الكمبيوتر لتحقيق مكاسب شخصية ، أو حتى سرقة البيانات على جهاز كمبيوتر.

لمنع هذه الآثار السلبية ، هناك حاجة جدار الحماية كمنظم لنظام الاتصالات بين شبكتين. في المقالة أدناه ، سنشرح بالكامل معنى جدار الحماية ، ووظائف جدار الحماية ، وكيفية عمل جدار الحماية.

تعريف جدار الحماية

يمكن تعريف جدار الحماية كنظامالمصممة خصيصا لمنع الوصول المريب إلى الشبكة الخاصة. يمكن أن يكون جدار الحماية نفسه عبارة عن أجهزة أو برامج ، ويمكن أن يتكون أيضًا من مزيج من كليهما.

جدار الحماية (جدار الاحتفاظ) نفسه في الواقعمستوحاة من أشياء مادية تسمى الجدران النارية المثبتة في المباني لمنع انتشار الحريق من المصدر. يتم تثبيت الجدران النارية للعديد من المباني على سبيل المثال في المجمعات السكنية. لفصل الوحدتين السكنيتين ، يتم تثبيت جدار حماية بحيث إذا لم يكن هناك حريق ، فلن ينتشر الحريق بسرعة من وحدة إلى أخرى.

لأن جدار الحماية يعمل كحاجز معيجب على العالم الخارجي ، لوحدة سكنية بها أربعة جوانب على سبيل المثال ، تثبيت جدار حماية في جميع النقاط الحدودية الأربع. إذا لم يكن أحد الجانبين مقيدًا بجدار حماية بينما تم تثبيت الجوانب الثلاثة الأخرى بجدار حماية ، فسيكون عبثًا لمقاومة الحريق الذي سينتشر بسرعة. وبالمثل ، جدار الحماية لأجهزة الكمبيوتر.

من أجل العمل بفعالية ، أيجب أن يستوفي جدار الحماية معايير معينة ، وأن يكون قادرًا على إعداد "سياج أمني" حول شبكة خاصة ، ومنع الوصول غير المصرح به وتعطيل المستندات والمستندات على جهاز الكمبيوتر الخاص بالمستخدم. في السوق ، هناك عدد لا بأس به من منتجات جدار الحماية المقدمة بوظائف متنوعة. عادة ما يكون الفرق بين جدران الحماية من بعضها البعض في الأمان والانتقائية المحكمين للوصول ، ونطاق الحماية في طبقات OSI المختلفة (فتح ربط النظام).

وظيفة جدار الحماية

جدار الحماية كنشر لأمن الشبكة

يحتوي جدار الحماية نفسه على العديد من الوظائف لحماية شبكات الكمبيوتر التي يمكن وصفها في النقاط التالية:

- كبريد أمن شبكات. جميع حركة المرور الواردة أو الصادرةيجب أن تمر الشبكة من خلال جدار حماية كنقطة أمان تقوم بإجراء عمليات الفحص. في كل مرة تحدث حركة مرور ، سيحاول جدار الحماية تصفية حركة المرور بحيث تلبي الأمن المحدد.

- منع المعلومات القيمة من التسرب دون علم. لهذه الوظيفة ، يتم تثبيت العديد من جدران الحماية بروتوكول نقل الملفات (FTP) ، بحيث أي حركة البياناتيسيطر عليها جدار الحماية. في هذه الحالة ، يكون جدار الحماية مفيدًا لمنع المستخدمين على الشبكة من إرسال ملفات سرية ذات قيمة إلى أطراف أخرى.

- سجل نشاط المستخدم. في كل مرة تقوم فيها بالوصول إلى البيانات ، يمر مستخدمو الشبكة عبر جدار حماية يقوم بتسجيلها كمستندات (ملفات السجل) التي يمكن فتحها لاحقًا لتطوير نظام أمان. تستطيع جدران الحماية الوصول إلى بيانات السجل مع توفير إحصائيات حول استخدام الشبكة.

- تعديل حزمة البيانات الواردة. يُعرف أيضًا باسم NAT (ترجمة عنوان الشبكة). يستخدم NAT لإخفاء عنوان IP ، بحيث يسمح للمستخدمين بالوصول إلى الإنترنت بدون عنوان IP عام ، والذي غالبًا ما يشار إليه أيضًا باسم تنكر IP.

- يمنع تعديل بيانات الطرف الآخر. على سبيل المثال في الشؤون التجارية للمعلوماتالبيانات المالية ، ومواصفات المنتج ، وغيرها من البيانات السرية التي سيكون لها تأثير سلبي إذا كان معروفًا للآخرين. يمنع جدار الحماية تعديل هذه البيانات بحيث تظل في حالة آمنة.

كيف يعمل جدار الحماية

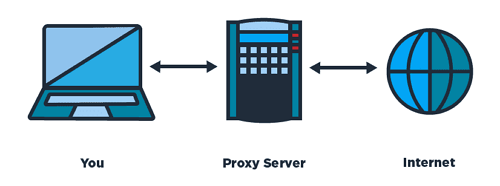

بشكل أساسي ، يعمل جدار الحماية بطريقة ماالحد من أجهزة الكمبيوتر الشخصية مع الإنترنت. يعمل جدار الحماية كحارس أمن أمام بوابة المنزل ويحدد الزوار بالإضافة إلى تصفية المتسللين الذين يحاولون دخول أجهزة الكمبيوتر الشخصية. يعمل جدار الحماية كحارس أمامي لإعاقة كل الجهود القرصنة الذي يدخل الكمبيوتر.

يقوم جدار الحماية بتصفية البيانات الواردة من WAN (الإنترنت)

تتطور تقنية جدار الحماية بشكل متزايد. في السابق ، كان جدار الحماية يعمل على تصفية حركة مرور الكمبيوتر باستخدام عناوين IP وأرقام المنافذ والبروتوكولات. بالإضافة إلى تطويره ، أصبح جدار الحماية قادرًا الآن على تصفية البيانات الواردة من خلال تحديد محتوى الرسالة الذي يحمله أولاً. لإدارة حركة نقل البيانات على الكمبيوتر والإنترنت ، يمكن أن يستخدم جدار الحماية طريقة أو مجموعة من الطرق التالية:

1. تصفية الحزم

يعمل جدار الحماية من خلال مراقبة الحزم الواردة والصادرة ، مما يسمح له بالمرور أو الاحتفاظ به حسب العنوان بروتوكول الإنترنت (IP) والبروتوكول والمنفذ. عادة ما تكون تصفية الحزم فعالة بما يكفي لاستخدامها لتحمل الهجمات من خارج شبكة LAN. تسمى تصفية الحزم أيضًا بجدار حماية ثابت.

أثناء الاتصال بالشبكةالإنترنت ، يتم تصفية الحزم القادمة ومطابقتها للقواعد التي تم وضعها سابقًا في بناء جدار الحماية. إذا تطابقت البيانات ، فيمكن قبول البيانات والعكس صحيح إذا لم تتطابق مع القواعد ، فسيتم رفض البيانات.

في طريقة تصفية الحزم ، يتحقق جدار الحمايةعناوين IP المصدر والوجهة. قد يستخدم مرسلو الحزم تطبيقات وبرامج مختلفة ، لذا فإن تصفية الحزم تتحقق أيضًا من بروتوكولات المصدر والوجهة ، مثل UDP (بروتوكول مخطط بيانات المستخدم) و TCP (بروتوكول التحكم في الإرسال).

2. التفتيش الرسمي

التباين مع تصفية الحزميُعرف الفحص الدقيق أيضًا بجدار الحمايةديناميكي. في فحص الحالة ، يتم مراقبة الحالة النشطة للاتصال ، ثم سيتم استخدام المعلومات التي تم الحصول عليها لتحديد ما إذا كانت حزمة الشبكة يمكنها اختراق جدار الحماية.

التفتيش الرسمي على نطاق واسعاستبدال تصفية الحزم. في جدار الحماية الثابت ، يتم فحص رأس الحزمة فقط ، مما يعني أن المخترق يمكنه استرداد المعلومات من خلال جدار الحماية ببساطة ، مما يشير إلى "الرد" من خلال الرأس.

بينما مع جدار حماية ديناميكي ، حزمةتحليلها إلى طبقاتها ، عن طريق تسجيل عنوان IP وأيضًا رقم المنفذ ، بحيث يكون الأمان أكثر إحكامًا من تصفية الحزم. هذا هو النقاش حول مفهوم جدار الحماية ، ووظيفة جدار الحماية ، وكيفية عمل جدار الحماية. نأمل أن تكون مفيدة.