فهم التشفير وكيف يعمل وأنواع التشفير (مناقشة كاملة)

فهم التشفير طريقة لتغيير شكل أو شكلالبيانات ، في شكل ليس من السهل فهمه تمامًا دون استخدام نمط أو مفتاح معين. هل هذا مهم جدا؟

عندما تتصفح الإنترنت ، لا بأسهذا لقراءة هذا المقال ، والتسوق عبر الإنترنت ، أو حتى لمجرد رؤية صورة صديقتك السابقة على الفيسبوك ، بالطبع هناك أوقات تحتاج فيها إلى إدخال بياناتك الشخصية التي تعتبر حساسة بالتأكيد. المقصود بالبيانات الحساسة هنا هو بيانات مثل كلمات المرور ، معلومات بطاقة الائتمان ، معلومات الحساب المصرفي ، الرسائل السرية أو حتى محادثاتك.

أنت بالتأكيد لا تريد تلك البياناتالمخزنة على الإنترنت مثل هذا دون أي حماية من النظام. لهذا السبب تم إنشاء التشفير بحيث أنه حتى إذا سُرقت بياناتك ، فلن يتمكن اللص من فهم البيانات. لمزيد من التفاصيل حول فكرة التشفير ، سيكون من الجيد أن ننظر أولاً إلى تاريخ موجز لاستخدام هذا التشفير.

تاريخ موجز للتشفير

كلمة التشفير تأتي من kryptos اليونانيةمما يعني خفية أو سرية. في الماضي عندما كان لا يزال هناك الكثير من الأشخاص الذين لا يستطيعون القراءة ، كانت كتابة الرسائل السرية بالطريقة المعتادة كافية في ذلك الوقت. لكنها بالطبع ليست فعالة للغاية ، حتى ذلك الحين بدأت في تطوير مخططات التشفير لتغيير الرسائل إلى شكل غير قابل للقراءة للحفاظ على سرية الرسالة عندما يتم تسليمها إلى مكان آخر.

في عام 700 قبل الميلاد شعب سبارتاكتابة رسائل حساسة للجلد ملفوفة حول عصا تسمى منجل. عندما يتم تحرير الكتابة ، فإنها ستنتج أحرفًا عشوائية بحيث لا يمكن قراءتها. ومع ذلك ، إذا تم استخدام عصا ذات القطر نفسه ، فيمكن فك تشفير مجموعة من الأحرف العشوائية مرة أخرى (فك تشفيرها) حتى يتمكن المستلم من قراءتها.

منجل

في أوقات أخرى ، استخدم الرومان مادعا Password Chaesar. هذا النوع من التشفير بسيط إلى حد ما حيث يتم استبدال كل حرف في النص بحرف آخر له اختلاف معين في الأبجدية. إذا كان الرقم المحدد على سبيل المثال هو ثلاثة ، فإن الرسالة "nesabamedia" ستكون "qhvdedphgld". للوهلة الأولى ، قد يبدو هذا من الصعب فك رموزه ، ولكن إذا انتبهت إلى الكلمات التي غالبًا ما تستخدم مثل استخدام الحرف D = A ، فسيؤدي ذلك إلى تبسيط عملية التشفير.

وحتى منتصف السبعينياتحقق التشفير قفزة كبيرة ، حيث حل B. Whitfield Diffie و Martin Hellman واحدة من المشاكل الأساسية للتشفير ، وهي كيفية توزيع مفاتيح التشفير بأمان للاستخدام على أولئك الذين يحتاجون إليها. تم تطوير هذا لاحقًا بالاشتراك مع RSA وخلق تطبيق مفتاح عام باستخدام خوارزمية غير متماثلة ، والتي أصبحت بعد ذلك حقبة جديدة للتشفير حتى الآن.

فوائد التشفير

كما تعلم في ذلكتم تطبيق التشفير منذ فترة طويلة في الحكومة والجيش للحفاظ على سرية المعلومات. يُستخدم التشفير حاليًا لحماية المعلومات المختلفة على النظام ، مثل حماية معلوماتك المصرفية عند إجراء معاملات التسوق عبر الإنترنت.

يمكن أيضًا استخدام التشفير لحماية البياناتالمخزنة على جهاز التخزين الخاص بك مثل القرص الصلب أو القرص المضغوط أو الفلاش. هذا أمر مهم بحيث إذا سرق جهاز الكمبيوتر المحمول أو محرك الأقراص المحمول في أي وقت ، فلن يتمكن اللص من الوصول إلى البيانات الموجودة فيه.

ولكن على الرغم من ذلك ، يمكن أيضًا استخدام التشفير من قبل الأشخاص السيئين لارتكاب أعمال إجرامية مثل ما حدث مؤخرًا وهو القضية فدية هذا العالم الفظيع. حيث يتم تشفير البيانات من المستخدم باستخدام خوارزمية المجرم ويجب على المستخدم الاسترداد بالمال للحصول على المفتاح لفك تشفير البيانات التي لديه.

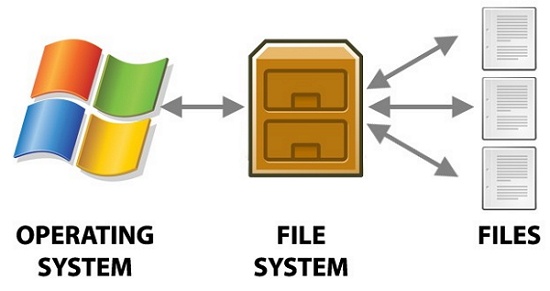

كيف يعمل التشفير

يتم إعداد أمن المعلومات على الإنترنت معأنواع مختلفة من الأساليب ، قد لا تدرك أن البيانات التي ترسلها مشفرة أولاً. البيانات المرسلة بتنسيق خام (غير مشفر) تسمى نص عادي. ثم يتم تشفير البيانات باستخدام خوارزمية التشفير ومفتاح التشفير.

تنتج العملية شكلاً من البياناتواحدة جديدة تسمى chipertext. لا يمكن قراءة هذا النص المشفر إلا إذا تم وصفه أولاً باستخدام مفتاح يطابقه ، وتسمى عملية تغيير النموذج من نص مشفر إلى نص عادي بفك التشفير.

أنواع التشفير

يمكن تقسيم التشفير إلى نوعين هما:

1. المفتاح العام - مفتاح غير متماثل

التشفير غير المتماثل أو المعروف أيضا باسمتشفير المفتاح العام ، باستخدام مفتاحين مختلفين: أحدهما عام والآخر خاص مترابط رياضيًا. يمكن مشاركة المفتاح العام مع الجميع ، بينما يجب الحفاظ على سرية المفتاح الخاص. RSA هي الخوارزمية غير المتماثلة الأكثر استخدامًا.

مثال على ذلك: سوف يرسل Ugha (المرسل) بيانات إلىروز (المستلم). يقوم أوغا بتشفير البيانات بمفتاحه العام ، ثم يرسلها إلى روز. وفقط روز قادر على فك تشفير البيانات باستخدام المفتاح الخاص الذي لديه. في هذا السيناريو ، يتم استخدام المفتاح العام لتشفير البيانات ، بينما يتم استخدام المفتاح الخاص لفك تشفير البيانات.

2. المفتاح الخاص - المفتاح المتماثل

يستخدم المفتاح المتماثل نفس المفتاح لـتشفير وفك تشفير البيانات. في وقت فك التشفير ، يجب على المرسل أولاً مشاركة مفتاحه الخاص حتى يتمكن المستلم من فك تشفيره. المفتاح المتماثل الأكثر استخدامًا هو AES ، الذي تم إنشاؤه لحماية المعلومات السرية الحكومية.

مثال على ذلك: يمكن Ugha (المرسل) تشفير وفك تشفير البيانات باستخدام نفس المفتاح المستخدم من قبل Rose (المستلم) كمستلم البيانات. تمكنت روز من فعل الشيء نفسه مع Ugha باستخدام المفتاح.

التشفير هو شيء مهم في العصرالرقمية اليوم ، نحن نحمي دون وجه حق تقريبًا كل جانب من جوانب حياتنا الرقمية. خاصة عند إجراء المعاملات عبر الإنترنت ، ولكن لا يزال هناك بعض الأشخاص الذين يشعرون بعدم التأكد من الأمان المقدم عند إجراء المعاملات عبر الإنترنت. ولكن هل تعلم أن في الواقع 60٪ من أسباب المشكلات الأمنية سببها المستخدمون أنفسهم (خطأ بشري).

في الختام من المقال حول تعريف التشفير الذي أوضحته أعلاه ، أود أن أسأل شيئًا واحدًا "هل يمكن تصنيف الكتابة @ L4y كنص تشفير؟"